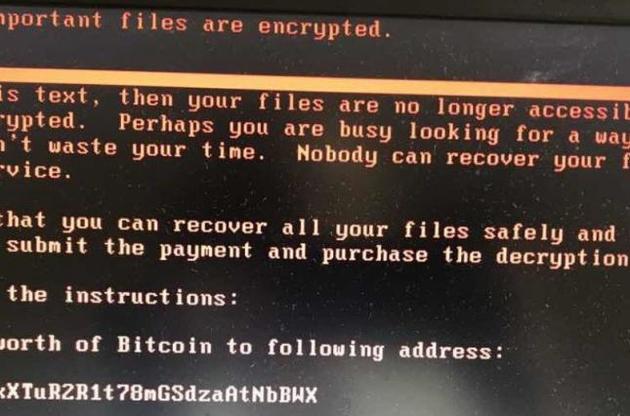

Министр напомнил, что 27 июня украинские государственные структуры и частные компании из-за уязвимости программного обеспечения для отчетности и документооборота М.Е.Doc массово попали под удар вируса-шифровальщика (ExPetr, PetrWrap, Petya, NotPetya).

Эксперты установили, что поражение информационных систем произошло через обновление указанного программного обеспечения.

По полученным данным, злоумышленники осуществили несанкционированное вмешательство в работу одного из персональных компьютеров компании-разработчика указанного программного обеспечения - "Интеллект-Сервис", сообщил Аваков.

"Получив доступ к исходным кодам, они в одно из обновлений программы встроили бэкдор (backdoor) - программу, которая устанавливала на компьютерах пользователей M.E.Doc несанкционированный удаленный доступ. Такое обновление программного обеспечения вероятно произошло еще 15 мая 2017 года", - написал глава МВД.

По словам Авакова, представители компании-разработчика M.E.Doc получили информацию о наличии уязвимостей в их системах от антивирусных компаний. Но полученные сведения были проигнорированы, а в компании отрицают наличие проблем с безопасностью.

Установлено, что обнаруженный backdoor по функционалу имеет возможность собирать коды ЕГРПОУ пораженных компаний, и отправлять их на удаленный сервер, загружать файлы, собирать информацию об операционной системе и идентификационные данные пользователей, отметил министр внутренних дел.

Известно, что после срабатывания backdoor, хакеры компрометировали учетные записи пользователей, с целью получения полного доступа к сети. Далее они получали доступ к сетевому оборудованию с целью выведения его из строя, а затем осуществляли загрузки собственной операционной системы на базе TINY Linux, сообщил Аваков.

"Злоумышленники, с целью сокрытия удачной кибероперации по массовому поражению компьютеров и несанкционированного сбора с них информации, тем же самым способом, через последние обновления ПО M.E.Doc распространили модифицированный ransomware Petya", - написал глава МВД.

Удаление и шифрования файлов операционных систем совершили для того, чтобы скрыть следы предварительной преступной деятельности и отвлечь внимание вымогательством денежных средств от пострадавших.

"Следствием прорабатывается версия, что настоящими целями были стратегически важные для государства компании, атаки на которые могли дестабилизировать ситуацию в стране. Анализ обстоятельств заражения позволяет предположить, что лица, которые организовали нападения с использованием WannaCry, могут быть причастны к вирусной атаке на украинские государственные структуры и частные компании 27 июня, поскольку способы распространения и общее действие подобны вирусу-шифровальщику", - сообщил Аваков.

Также Аваков сообщил, что представители Департамента киберполиции, следователи и сотрудники СБУ провели обыски и изъяли серверы разработчика M.E.Doc.

Напомним, что государственные и коммерческие структуры Украины пострадали от вируса Petya.А (Петя.А), распространение которого началось 27 июня.

По данным ZN.UA хакерской атаки подверглись около 30 банков. За первые два дня Киберполиция зарегистрировала более 1,5 тысяч случаев заражения компьютерных систем госучреждений, коммерческих структур и персональных компьютеров. В связи с кибератакой также было проведено совещание в СНБО.

В Киберполиции сообщили, что хакерская атака с помощью вируса Petya началась в Украине через обновление программы M.E.Doc, которое вышло в 10:30 27 июня. После загрузки зараженных файлов вирус распространялся через уязвимость в протоколе Samba.

В СБУ, в свою очередь, назвали российские спецслужбы организатором кибератаки.

Войти с помощью Google

Войти с помощью Google